GERADOR DE SENHA

gomes silva (2019-03-19)

En respuesta a maca peruana

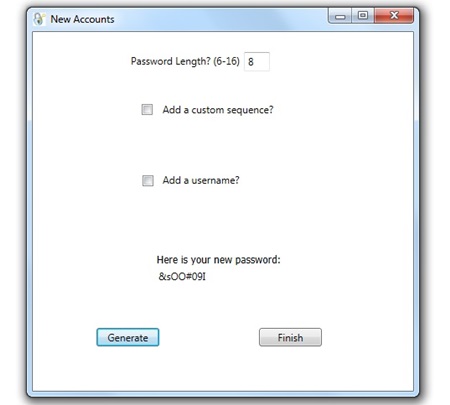

Todos os anos as grandes empresas especializadas em segurança da informação publicam listas com as senhas mais usadas pelas pessoas de todo mundo, inclusive do Brasil. Neste artigo vou mostrar como podemos gerar senhas aleatórias usando os recursos da plataformaNET e da linguagem C#. Existem muitos cenários onde precisamos gerar senhas e existem muitos fatores envolvidos neste processo como tamanho da senha e a força da senha.

Por exemplo, a empresa pode definir que Skype é a ferramenta de comunicação corporativa entre a equipe e clientes, dessa forma bloquear WhatsApp e outros serviços. Cada vez mais violações estão afetando sites e serviços de consumidores na Internet e é apenas uma questão de tempo até que suas contas eletrônicas sejam divulgadas on-line.

Uma das dificuldades de se criar um guia de criação senhas é que as ameaças que circundam as atividades online de cada pessoa são bastante diferentes.Nesse artigo, mostramos os bastidores da adivinhação de senhas e damos uma visão, ahm, artística de como criar senhas que resistam às técnicas atuais usadas por crackers.

A conclusão é que se alguém adivinhar, usar a força bruta ou divulga a sua senha, a autenticação de dois fatores será a barreira que ajudará a proteger as suas contas por tempo suficiente para que você altere as senhas comprometidas e assuma controle da proteção da senha.

Uma senha para Twitter, uma para Facebook, outra para Tecmundo e mais uma para aquele MMORPG que você acessa todos os dias Com tanto de serviços na internet que exigem cadastros, ter uma infinidade de sequências diferentes acaba sendo trabalhoso demais para quem não quer memorizar todas - ou anotar em um documento de texto ou em um papel, em um ato ainda menos seguro.

Nunca use a mesma senha em outras contas. KeePassX não atualiza automaticamente todas as cópias de um banco de dados quando alterações são feitas. Em seguida a imagem anexada abaixo será exibida com informações da rede wi-fi. Preserve seus registros digitais como: números de identidade, contas bancárias, senhas de Wi-Fi, enfim toda e qualquer anotação que você queira guardar.

IronKey possui um gerenciador de senhas integrado e uma versão móvel reforçada do Firefox 3. As senhas nunca passam pelo teclado do computador ou pelos aplicativos comprometidos. Aleatoriedade: senhas para wifi senhas fortes usam combinações de letras, números, maiúsculas e minúsculas e símbolos para formar uma sequência imprevisível de caracteres que não se pareça com palavras ou nomes.

São várias as utilizações de um serviço de e-mail via terminal, mas principal, sem dúvida alguma, é em scripts de monitoramento, seja ele para avisar que um disco está chegando ao limite, ou que existe um consumo excessivo de processamento, ou ainda, como utilizei no post sobre RAID, avisar caso ocorra algum problema nos discos do servidor de arquivos.

Algumas pessoas também podem tentar criar sites de phishing, que vão tentar te enganar ao fingirem ser outra página, como Facebook, Twitter ou até a página do seu banco, fazendo você dar não só as suas senhas mas também suas informações de pagamento.

No entanto, a maior ameaça podem ser indivíduos que utilizam redes públicas para roubar dados confidenciais e, com isso, ter acesso a assuntos privados, como a sua conta no banco ou as senhas de acesso aos segredos da sua empresa. Por essa altura, você já deve estar impaciente para conhecer alguns app para descobrir a senha do wifi.

É importante ter cuidados: não repetir senhas que você já tenha usado e nem tentar algo parecido com que foi utilizado anteriormente. Trabalhar melhor com Google Chrome exige determinados cuidados para que você navegue mais protegido. Nunca faça login em suas contas importantes em PCs de outros usuários ou quando você se conectar ao Tor, VPN gratuita, hotspot Wi-Fi público geral ou proxy da web.

Essas informações costumam ser de fácil obtenção e podem ser utilizadas para obter acesso às suas contas. Se seu computador for hackeado — ou acessado por alguém com segundas intenções — estas informações podem ser furtadas e usadas para acessar suas contas em redes sociais, inclusive Facebook.

Versión Informática de Investigación y Docencia - ISSN 1514-2469. Incluida en el Catálogo de Latindex. Licencia

Esta obra está bajo una licencia Creative Commons.